Подготовка к настройке qinq на d-link

Прежде чем приступить к настройке qinq на d-link, необходимо выполнить ряд подготовительных шагов:

- Убедитесь, что у вас есть доступ к устройству d-link и возможность войти в его административную панель.

- Определите, какие порты вам необходимо настроить для использования qinq.

- Если требуется, зарегистрируйте VLAN-ы, которые планируете использовать с qinq.

- Убедитесь, что у вас есть информация о настройках вашей сети, таких как IP-адреса и подсети.

- Не забудьте сохранить текущую конфигурацию устройства d-link перед внесением изменений.

После выполнения этих предварительных шагов, вы будете готовы приступить к самой настройке qinq на d-link.

Caveats and Errata

Feature Limitations

- match on double-tagged interfaces is not supported.

- is only supported with single-tagged translation.

- Mixing 802.1Q and 802.1ad subinterfaces on the same switch port is not supported.

- When configuring bridges in , all VLANs that are members of the same switch port must use the same .

- When using switches with Mellanox Spectrum ASICs in an MLAG pair:

- Configure the peerlink (peerlink.4094) between the MLAG pair for VLAN protocol 802.1ad.

- You cannot use the peerlink as a backup datapath in case one of the MLAG peers loses all uplinks.

- For switches with any type of Spectrum ASIC, when the bridge VLAN protocol is 802.1ad and is VXLAN-enabled, either:

- All bridge ports are access ports, except for the MLAG peerlink.

- All bridge ports are VLAN trunks. This means the switch terminating the cloud provider connections (double-tagged) cannot have local clients; these clients must be on a separate switch.

Long Interface Names

The Linux kernel limits interface names to 15 characters in length. For QinQ interfaces, you can reach this limit easily.

To work around this issue, create two VLANs as nested VLAN raw devices, one for the outer tag and one for the inner tag. For example, you cannot create an interface called swp50s0.1001.101 because it contains 16 characters. Instead, edit the file to create VLANs with IDs 1001 and 101. For example:

Troubleshooting

First and foremost, you need to have more than one servers configured with the same tagged QinQ VLAN Id within a single subnet to be inspect and troubleshoot any connectivity issues.

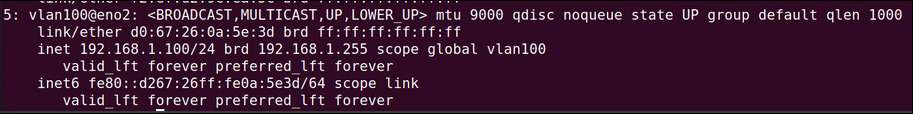

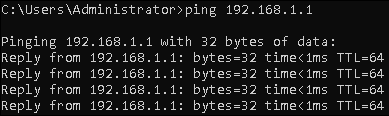

Ping

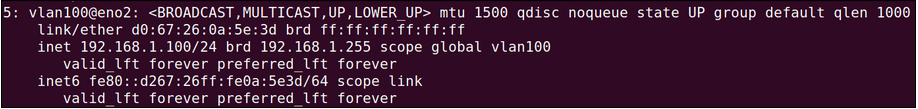

The most basic check is to ping another IP on the private network that has QinQ VLAN interface configured. You could also add the -I vlan100@eno2 (source interface option)

An example:

ping

ping 192.168.1.1

Packet capture

Run tcpdump or other packet capture tool on a server QinQ VLAN interface. An example:

Tcpdump

tcpdump -nnvvi eth0 'vlan and vlan and host 192.168.1.1'

With this sample command you’ll be capturing VLAN and Non-VLAN Traffic within the private network at the same time.

The traffic within the private network is transparent. QinQ (802.1ad) just segments but not isolates the traffic.

Other

Check for existing firewall policies or rules in place that don’t permit any traffic over the private network

Comment activer la fonction VLAN multiple dans le réseau privé en configurant QinQ dans votre système d’exploitation.

Технология 802.1ad – двойная метка

Как указывалось выше, у данной технологии есть и другие названия. QinQ, к примеру, или Stacked VLAN – всё это тоже имеет отношение к 802.1ad. Суть же достаточно проста. 12 бит для номера VLAN хватает только на 4 с небольшим тысячи отдельных сред передачи данных, а когда надо больше – то нужно придумывать что-то другое. Сценарии могут быть различны – провайдеру надо “пробросить” транк клиента, не затрагивая схему нумерации VLAN’ов, надо балансировать нагрузку между субинтерфейсами внутри сети провайдера, либо просто – маловато номеров. Самое простое – сделать ещё одну такую же метку (tag).

В этом случае внешней (OuterTag) будет называться метка, которая ближе к заголовку кадра (т.е. которая сразу за SRC MAC), а внутренней (InnerTag) – следующая за ней. Также изменения будут и в названиях VID – VID во внешней метке будет называться SP-VLAN (Service Provider), во внутренней – CE-VLAN (Customer Edge).

- Тэгом – InnerTag / OuterTag – называется весь доп.заголовок, который 802.1Q, все его 4 байта

- OuterTag идёт первым (левее, если представить кадр как битовую строку), а InnerTag вторым (соответственно, правее)

- Когда всё это используется для проброса клиентских транков через сеть провайдера, то поле VID внутри OuterTag называют SP-VLAN, а поле VID внутри InnerTag называют CE-VLAN

Debian

Configuration

Étape 1 : Installez le paquet VLAN

sudo apt update && sudo apt install vlan

Important: Seulement pour Debian 9

modprobe 8021q

Étape 2 : Modifiez le fichier des interfaces et ajoutez la configuration suivante pour votre VLAN QinQ. Dans notre cas, il s’agit du VLAN 100.

vi /etc/network/interfaces

auto vlan100

iface vlan100 inet static

address 192.168.1.100/24

vlan-raw-device eno2

Étape 3 : Enregistrez et appliquez la configuration en mettant l’interface QinQ en ligne à l’aide de la commande ifup/ifdown ou en redémarrant le service réseau du système.

ifup vlan100

Important : pour confirmer que le VLAN QinQ fonctionne sur le réseau privé, vous devez configurer un autre serveur et effectuer un simple test ping.

Suppression

Étape 1 : Supprimez la configuration persistante existante du fichier «interfaces».

Étape 2 : Appliquez et redémarrez le service de mise en réseau si nécessaire.

ifdown vlan100

Шаг 3: Настройка протокола Q-in-Q

Протокол Q-in-Q, также известный как Double VLAN, позволяет упаковывать данные во внутренний Ethernet-тег, который затем вкладывается во внешний Ethernet-тег. Эта технология позволяет повысить уровень безопасности и оптимизировать использование сетевых ресурсов.

Для настройки протокола Q-in-Q на D-Link необходимо выполнить следующие шаги:

Шаг 3.1: Вход в конфигурационное меню коммутатора

1. Подключите компьютер к коммутатору с помощью Ethernet-кабеля.

2. Откройте веб-браузер и введите IP-адрес коммутатора в адресную строку.

3. Введите учетные данные для входа (имя пользователя и пароль), если они были установлены ранее.

4. Нажмите кнопку «Войти» или «OK», чтобы получить доступ к конфигурационному меню коммутатора.

Шаг 3.2: Настройка внешнего VLAN-тега

1. В конфигурационном меню коммутатора найдите раздел «VLAN» или «Виртуальные сети» и откройте его.

2. Создайте новый VLAN, который будет использоваться в качестве внешнего VLAN-тега для протокола Q-in-Q.

3. Назначьте порты коммутатора, которые будут принадлежать внешнему VLAN-тегу.

4. Сохраните настройки внешнего VLAN-тега.

Шаг 3.3: Настройка внутреннего VLAN-тега

1. В разделе «VLAN» или «Виртуальные сети» найдите внешний VLAN-тег, созданный на предыдущем шаге, и откройте его.

2. Создайте новый VLAN внутреннего тега, который будет использоваться для упаковки данных.

3. Назначьте порты коммутатора, которые будут принадлежать внутреннему VLAN-тегу.

4. Сохраните настройки внутреннего VLAN-тега.

После завершения этого шага протокол Q-in-Q будет настроен на вашем коммутаторе D-Link. Вы можете продолжить настройку других параметров, связанных с этой технологией, или сохранить настройки и закрыть конфигурационное меню.

Как проверить работоспособность qinq на d-link

После настройки qinq на устройстве D-Link можно проверить его работоспособность, выполнив несколько простых шагов:

- Убедитесь, что все порты, на которых настроен qinq, активны и подключены к соответствующим устройствам.

- Перейдите в веб-интерфейс устройства D-Link, введя его IP-адрес в адресной строке браузера.

- Авторизуйтесь в веб-интерфейсе, используя учетные данные администратора устройства.

- Перейдите в раздел настроек VLAN, где был выполнен Q-in-Q (qinq) настройки.

- Проверьте, что в настройках VLAN указан правильный связанный VLAN ID.

- Проверьте, что правильные порты участвуют в настройке qinq.

- Сохраните изменения настроек VLAN.

- Проверьте связность между устройствами, подключенными к VLAN.

Если все настройки выполнены правильно, и связность между устройствами подтверждена, то qinq должен работать без проблем. В противном случае, проверьте настройки еще раз и убедитесь, что они соответствуют требуемым параметрам.

Если проблемы все еще остаются, убедитесь, что устройства, подключенные к VLAN, правильно настроены и поддерживают qinq. Если необходимо, обратитесь к документации по настройке и использованию данных устройств.

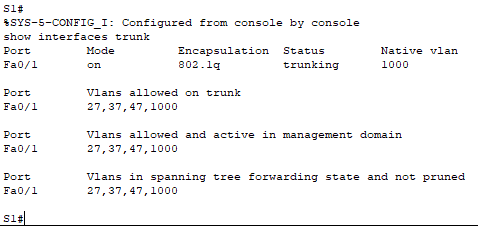

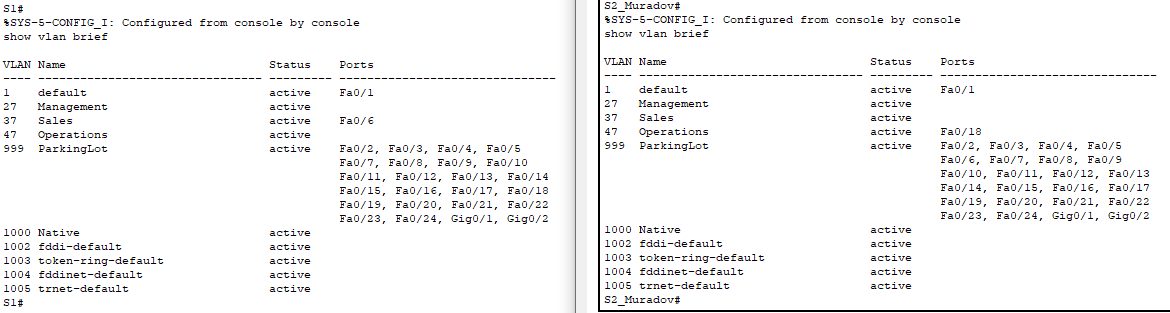

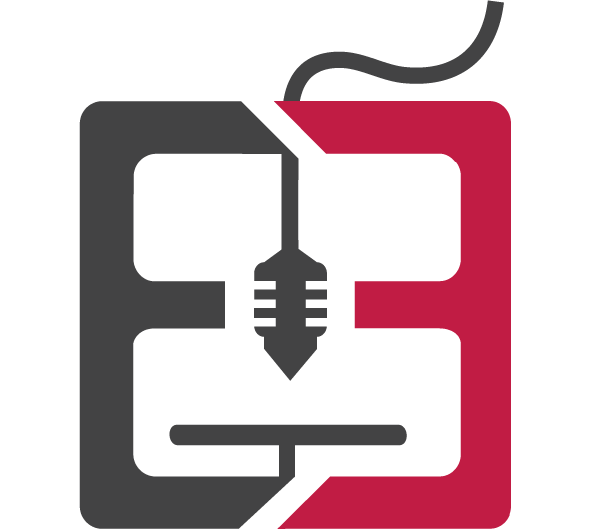

Шаг 1. Вручную настройте магистральный интерфейс F0/1.

- ИзменитережимпортакоммутаторанаинтерфейсеF0/1,чтобыпринудительносоздатьмагистральнуюсвязь. Не забудьтесделать этонаобоихкоммутаторах.

S1(config)#interface f0/1S1(config-if)#switchport mode trunkS1(config-if)#%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to down%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan27, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan47, changed state to upS2_Muradov(config)#interface f0/1S2_Muradov(config-if)#switchport mode trunkS2_Muradov(config-if)#%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to down%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan27, changed state to up

- УстановитедляnativeVLANзначение1000наобоихкоммутаторах.

S1(config-if)#switchport trunk native vlan 1000S2_Muradov(config-if)#switchport trunk native vlan 1000

- В качестве другой части конфигурации магистрали укажите, что только VLAN X+10, X+20, X+30 и1000 могутпересекать магистраль.

S1(config-if)#switchport trunk allowed vlan 27,37,47,1000S2_Muradov(config-if)#switchport trunk allowed vlan 27,37,47,1000

- Выполнитекомандуshowinterfacestrunk дляпроверкипортовмагистрали,nativeVLANиразрешенныхVLANчерезмагистраль.

Шаги установки и настройки qinq на d-link

Шаг 1: Подключение к коммутатору

Подключитесь к коммутатору D-Link с помощью консольного кабеля или через удаленный доступ через Telnet или SSH.

Шаг 2: Вход в интерфейс коммутатора

Введите свои учетные данные для входа в коммутатор и выполните вход в интерфейс командной строки.

Шаг 3: Создание VLAN

Создайте необходимые VLAN с помощью команды «vlan database», а затем используйте команду «vlan vid», чтобы указать идентификатор VLAN.

Шаг 4: Включение QinQ

Включите QinQ на коммутаторе с помощью команды «qinq enable».

Шаг 5: Настройка интерфейса коммутатора

Настройте интерфейсы коммутатора для использования QinQ с помощью команды «interface interface-name», а затем используйте команды «vlan ingress vid» и «vlan egress vid» для указания идентификаторов входного и выходного VLAN.

Шаг 6: Сохранение настроек

Сохраните настройки коммутатора с помощью команды «write memory», чтобы они сохранились после перезагрузки.

Теперь у вас должна быть настроена и включена QinQ на коммутаторе D-Link. Вы можете проверить настройки с помощью команды «show qinq», чтобы убедиться, что все правильно настроено.

| Шаг | Команда | Описание |

|---|---|---|

| 1 | qinq enable | Включает QinQ на коммутаторе |

| 2 | interface interface-name | Выбирает интерфейс коммутатора для настройки |

| 3 | vlan ingress vid | Указывает идентификатор входного VLAN |

| 4 | vlan egress vid | Указывает идентификатор выходного VLAN |

| 5 | write memory | Сохраняет настройки коммутатора |

Одиночный вариант: метим кадры 802.1Q

Достаточно часто возникает задача логического мультиплексирования нескольких потоков данных в пределах одной физической среды передачи. Для её реализации в стандартах семейства 802.x даже есть специальный стандарт – 802.2. Но в самом распространённом протоколе канального уровня – 802.3 – вместо данной схемы формирования заголовка LLC-уровня используется Ethernet II (т.е. когда после SRC MAC сразу идёт 2 байта с кодом протокола (поле EtherType)).

Конечно, есть и другие варианты – например, любимый фирмой Novell “raw ethernet”, когда сразу после двухбайтового поля Length идёт заголовок IPX, но на данный момент это решение уже не используется.

Что же используется? В основном используется 802.1Q – достаточно простой стандарт, подразумевающий добавление в кадр дополнительного заголовка размером в 4 байта, и имеющего такой формат:

- Поле TPID – Tag Protocol ID – два байта, идентифицирующие тип доп.заголовка – всегда .

- Поле PCP – Priority Code Point – три бита, рождённые в муках комитетом 802.1p, которому вообще-то предписывали заниматься динамической фильтрацией мультикастового трафика, но, видимо, увидев КПД (три бита), расстреляли комитет в полном составе. Эти три бита также часто называются CoS – Class of Service.

- Поле CFI – Canonical Format Indicator – 1-битовый флаг, показывающий формат MAC-адресов. В авторизованных курсах Cisco игриво называется “Признак Token Ring”, хотя говорит чуть о другом. Это поле всегда должно быть в нуле (т.е. показывать нормальность формата MAC’ов в кадре), а если оно в единице – это говорит о том, что MAC’и в кадре нетрадиционной ориентации и не могут дружить с обычными коммутаторами. По сути, найдя единицу в этом поле, коммутатор не должен отдавать указанный кадр в untagged-виде (т.е. например в транк с native-vlan’ом, совпадающим с указанным в заголовке), т.к. в этом случае не гарантируется корректная обработка кадра получателем.

- Поле VID – Virtual LAN ID – 12 бит, содержащих наконец-то главное – номер VLAN’а.

Чуть уточнение в плане терминологии. Когда упоминается о “чистом 802.1p”, то обычно имеется в виду вариант 802.1Q, в котором VID = 0. Тогда значимым считается только поле PCP, и вся конструкция называется Priority Tag. В остальных случаях – 802.1Q. В случае явного указания “Заголовок 802.1Q/p” обычно подразумевается, что обрабатываются оба поля – и номер VLAN, и приоритет канального уровня. Поле CFI сейчас фактически не используется.

В стандартах семейства 802.11 местная реализация записи данных QoS канального уровня называется 802.11e и технически представляет из себя тот же заголовок 802.1Q.

Конечно, есть ещё вариант логического мультиплексирования с использованием ISL-инкапсуляции, но про него, если нужно, я напишу подробнее отдельно. Сейчас основное и стандартное решение всё ж 802.1Q.

Соответственно, вкратце про то, как объединить/разделить несколько потоков данных внутри одной Ethernet-сети (да и WiFi) мы разобрались, можно подытожить:

- Можно сделать несколько независимых потоков данных, разделив их на канальном уровне

- Для протоколов 802.x для этого существует SNAP-инкапсуляция

- Кроме протокола 802.3, для него практикуется использование 802.1Q, который заодно умеет передавать данные о приоритете кадра через поле 802.1p

- Ну и кроме 802.11, для которого есть 802.11e, который по сути тот же 802.1Q

Теперь удвоим ставки.

Подключение оборудования к сети

Прежде чем начать настройку QinQ на оборудовании D-Link, необходимо правильно подключить оборудование к сети. Следуйте следующим шагам:

Шаг 1: Убедитесь, что у вас есть необходимые компоненты для подключения:

- Оборудование D-Link, поддерживающее QinQ;

- Сетевой кабель;

- Активный порт на коммутаторе или маршрутизаторе, к которому будет подключаться оборудование.

Шаг 2: Подключите один конец сетевого кабеля к активному порту на коммутаторе или маршрутизаторе, а другой конец — к порту на оборудовании D-Link. Обычно для подключения используется порт Ethernet.

Шаг 3: Убедитесь, что сетевой кабель надежно подключен с обеих сторон. Убедитесь, что разъемы Ethernet плотно вставлены.

Шаг 4: Подключите оборудование D-Link к источнику питания, используя соответствующий кабель.

Шаг 5: Дождитесь, пока оборудование D-Link успешно подключится к сети. Обычно индикаторы на оборудовании показывают статус подключения: горящий зеленый или синий светодиод обычно означает успешное подключение.

Теперь ваше оборудование D-Link успешно подключено к сети, и вы готовы начать настройку QinQ на оборудовании D-Link. Продолжайте чтение следующих разделов, чтобы узнать, как настроить QinQ.

21xx voice vlan

Сейчас техническая документация на коммутатор с поддержкой PoE Eltex MES2124P описывает два способа подключения ip-телефонов,

настройки voice vlan и в обоих случаях на коммутаторе необходимо указывать часть mac-адреса — oui. Цитата из документации:

Voice VLAN используется для выделения VoIP-оборудования в отдельную VLAN. Для VoIP-фреймов могут быть назначены QoS-атрибуты для приоритезации трафика.

Классификация фреймов, относящихся к фреймам VoIP-оборудования, базируется на OUI (Organizationally Unique Identifier – первые 24 бита MAC-адреса) отправителя.

Назначение Voice VLAN для порта происходит автоматически — когда на порт поступает фрейм с OUI из таблицы Voice VLAN.

Когда порт определяется, как принадлежащий к Voice VLAN – данный порт добавляется во VLAN как tagged. Voice VLAN применим для следующих схем:

- VoIP-оборудование настраивается, чтобы рассылать тегированные пакеты с Voice VLAN ID, настроенным на MES2124.

- VoIP-оборудование рассылает нетегированные DHCP-запросы. В ответе от DHCP-сервера присутствует опция 132, содержащая VLAN ID, который VoIP-устройство автоматически назначает себе в качестве VLAN для маркировки VoIP-трафика (Voice VLAN ID).

В общем, получилось настроить как надо, т.е. с применением протоколов lldp, lldp-med и без указания oui.

Сразу хочу предупредить, что фраза «для VoIP-фреймов могут быть назначены QoS-атрибуты для приоритезации трафика» скорее всего «up 5»,

а не dscp. Телефонам, как оказалось, до одного места настройки dscp, полученные через lldp-med.

Как в настройках (provisioning) указано, так и будет работать. Телефоны возвращают в своем выводе по lldp вообще погоду какую-то,

а не собственные настройки qos и т.д, но лучше лишний раз перестраховаться и посмотреть трафик wireshark’ом.

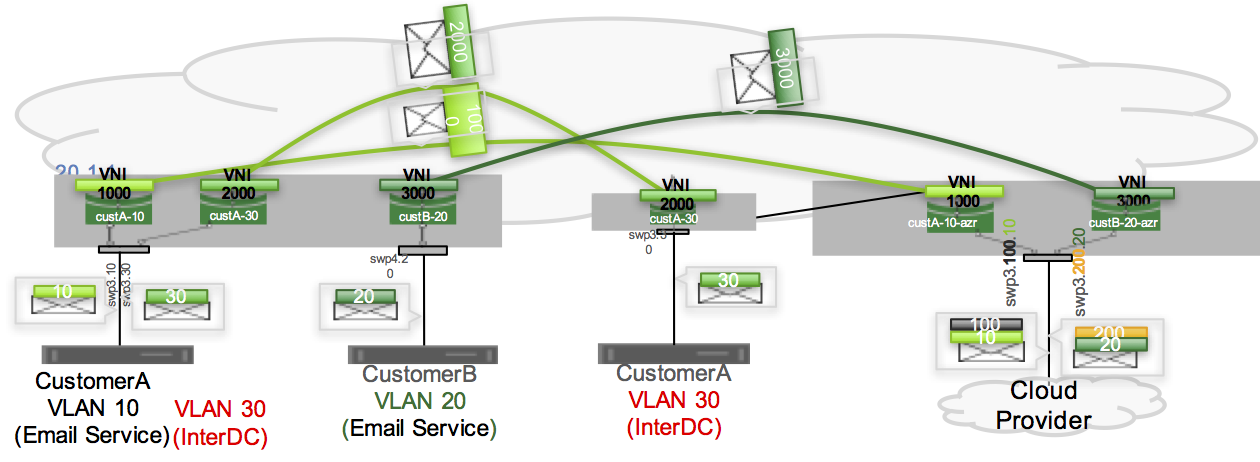

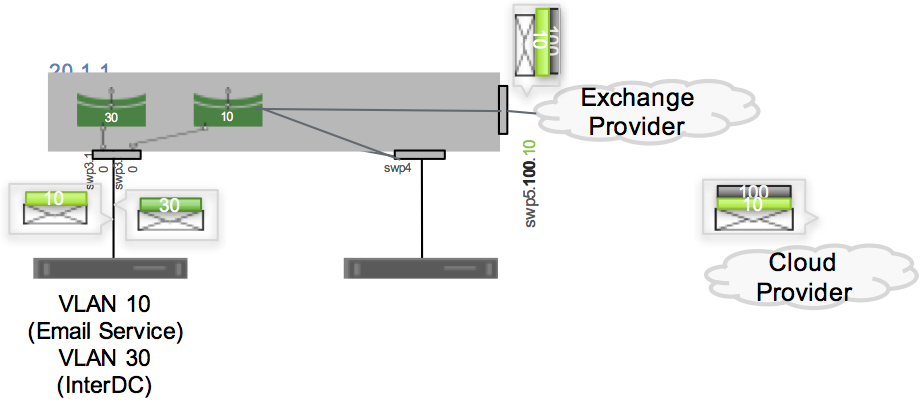

Configure Double Tag Translation

Double tag translation involves a bridge with double-tagged member interfaces, where a combination of the C-tag and S-tag map to a VNI. You create the configuration only at the edge facing the public cloud. The VXLAN configuration at the customer-facing edge doesn’t need to change.

The double tag is always a cloud connection. The customer-facing edge is either single-tagged or untagged. At the public cloud handoff point, the VNI maps to double VLAN tags, with the S-tag indicating the customer and the C-tag indicating the service.

The configuration in Cumulus Linux uses the outer tag for the customer and the inner tag for the service.

You configure a double-tagged interface by stacking the VLANs in the following manner: . For example, consider swp1.100.10: the outer tag is VLAN 100, which represents the customer, and the inner tag is VLAN 10, which represents the service.

The outer tag or TPID (tagged protocol identifier) needs the to be specified. It can be either 802.1Q or 802.1ad. If 802.1ad is used, it must be specified on the lower VLAN device, such as swp3.100 in the example below.

Double tag translation only works with bridges in (not VLAN-aware mode).

An example configuration:

To configure the switch for double tag translation using the above example, edit the file in a text editor and add the following:

To check the configuration, run the command:

If the bridge is not VXLAN-enabled, the configuration looks like this:

Создание и настройка транк-порта для qinq

- Подключите компьютер к коммутатору через консольный порт.

- Введите логин и пароль для входа в командную строку коммутатора.

- Перейдите в режим глобальной конфигурации командой .

- Создайте VLAN командой и затем . Укажите ID и название VLAN.

- Настройте транк-порт командой . Затем выполните команды:

- – выберите интересующий вас гигабитный порт.

- – установите режим работы порта в режиме транка.

- – разрешите передачу трафика для указанного VLAN.

- После завершения настройки транк-порта, сохраните конфигурацию командой и перезагрузите коммутатор.

После выполнения указанных шагов, транк-порт для qinq будет успешно создан и настроен на оборудовании D-Link.

Setting the 802.1p priority in SVLAN tags

The following methods are supported in a

QoS policy for setting the 802.1p priority in SVLAN tags:

·Mark the 802.1p priority in SVLAN tags based on

the CVLAN IDs or 802.1p priority in CVLAN tags.

·Copy the 802.1p priority in CVLAN tags to SVLAN

tags.

For more information about QoS policy

commands, see ACL and QoS Command Reference.

To set the 802.1p priority in SVLAN tags:

|

Step |

Command |

Remarks |

|

1.Enter system view. |

system-view |

N/A |

|

2.Create a traffic class and enter its view. |

traffic classifier classifier-name |

By default, no traffic classes exist. |

|

3.Configure CVLAN match criteria. |

·Match CVLAN IDs:if-match customer-vlan-id vlan-id-list ·Match 802.1p priority:if-match customer-dot1p dot1p-value&<1-8> |

N/A |

|

4.Return to system view. |

quit |

N/A |

|

5.Create a traffic behavior and enter its view. |

traffic behavior behavior-name |

By default, no traffic behaviors exist. |

|

6.Configure a priority marking action for |

·Replace the priority in the SVLAN tags ·Copy the 802.1p priority in the CVLAN tag to the |

By default, the device copies the 802.1p |

|

7.Return to system view. |

quit |

N/A |

|

8.Create a QoS policy and enter its view. |

qos policy policy-name |

By default, no QoS policies exist. |

|

9.Specify the traffic behavior for the traffic |

classifier classifier-name behavior behavior-name |

N/A |

|

10.Return to system view. |

quit |

N/A |

|

11.Enter Layer 2 Ethernet interface view. |

interface interface-type interface-number |

N/A |

|

12.Configure the port to trust the 802.1p |

qos trust dot1p |

This step is required if the remark dot1pcommand is |

|

13.Enable QinQ. |

qinq enable |

N/A |

|

14.Apply the QoS policy to the inbound |

qos apply policy policy-name inbound |

N/A |

Настройка Mapping VLAN на оборудование Huawei

1. Включение режима vlan-translation (позволяет изменять tag) на интерфейсе.

[Huawei-switch-Ethernet0/0/1] qinq vlan-translation enable

2. Необязательная функция, позволяет использовать внутренние приорететы.

[Huawei-switch-Ethernet0/0/1] trust 8021p

3. Задаем номера VLAN для маппирования, т.е какой номер VLAN (Vlan-id1) менять на какой VALN (vlan-id3), можно задать диапазон VLAN c Vlan-id1 по Vlan-id2.

[Huawei-switch-Ethernet0/0/1] port vlan-mapping vlan-id1 map-vlan vlan-id3

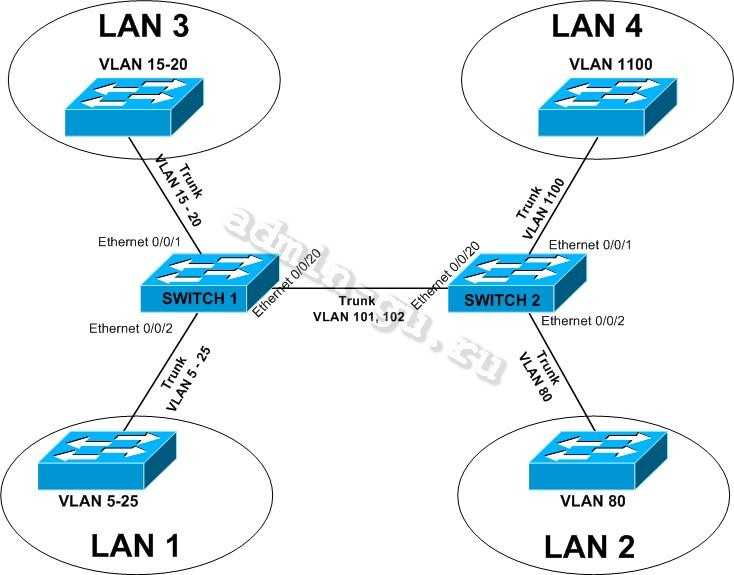

Рассмотрим настройку и работу Mapping VLAN на примере.

У нас есть 4 локальные сети со своими VLAN, нам необходимо связать сети LAN1 и LAN2, через коммутаторы SIWTCH 1, SWITCH 2, используя для этого одну VLAN 101, и связать сети LAN3 и LAN4, используя для этого одну VLAN 102.

Настройка SWITCH 1:

<SWITCH1> system-view vlan batch 5 to 25 101 102 interface EthernetO/O/1 [SWITCH1-EthernetO/O/l] port link-type trunk [SWITCH1-EthernetO/O/1] port trunk allow-pass vlan 101 [SWITCH1-EthernetO/O/l] qinq vlan-translation enable [SWITCH1-EthernetO/O/l] trust 8021p [SWITCH1-EthernetO/O/1] port vlan-mapping 15 to 20 map-vlan 101 [SWITCH1-EthernetO/O/l] quit interface Ethernet0/0/2 [SWITCH1-EthernetO/O/1]port link-type trunk [SWITCH1-Ethernet0/0/2]port trunk allow-pass vlan 102 [SWITCH1-Ethernet0/0/2]qinq vlan-translation enable [SWITCH1-Ethernet0/0/2]trust S021p [SWITCH1-EthernetO/O/2]port vlan-mapping 5 to 25 map-vlan 102 [SWITCH1-Ethernet0/0/2]quit interface ethernet 0/0/20 [SWITCH1-Ethernet0/0/20] port link-type trunk [SWITCH1-Ethernet0/0/20] port trunk allow-pass vlan 101 102 [SWITCH1-GigabitEthernet0/0/20] quit

Настройка SWITCH 2:

<SWITCH2> system-view vlan batch 80 101 102 1100 interface EthernetO/O/1 [SWITCH2-EthernetO/O/l] port link-type trunk [SWITCH2-EthernetO/O/1] port trunk allow-pass vlan 101 [SWITCH2-EthernetO/O/l] qinq vlan-translation enable [SWITCH2-EthernetO/O/l] trust 8021p [SWITCH2-EthernetO/O/1] port vlan-mapping 1100 map-vlan 101 [SWITCH2-EthernetO/O/l] quit interface Ethernet0/0/2 [SWITCH2-EthernetO/O/1] port link-type trunk [SWITCH2-Ethernet0/0/2] port trunk allow-pass vlan 102 [SWITCH2-Ethernet0/0/2] qinq vlan-translation enable [SWITCH2-Ethernet0/0/2] trust 8021p [SWITCH2-EthernetO/O/2] port vlan-mapping 80 map-vlan 102 [SWITCH2-Ethernet0/0/2] quit interface ethernet 0/0/20 [SWITCH2-Ethernet0/0/20] port link-type trunk [SWITCH2-Ethernet0/0/20] port trunk allow-pass vlan 101 102 [SWITCH1-GigabitEthernet0/0/20] quit

Вот и все. Таким образом мы обединили сети LAN1 и LAN2 используя VLAN 102, а сети LAN3 и LAN4 используя VLAN101.

Шаг 2. Назначьте сети VLAN соответствующим интерфейсам коммутатора.

- НазначьтеиспользуемыепортысоответствующейVLAN(указаннойвтаблицеVLANвыше)инастройте их для режимадоступа.

S1(config)#interface f0/6S1(config-if)#switchport mode accessS1(config-if)#switchport access vlan 37S1(config-if)#%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan37, changed state to upS2_Muradov(config)#interface f0/18S2_Muradov(config-if)#switchport mode accessS2_Muradov(config-if)#switchport access vlan 47S2_Muradov(config-if)#

- Убедитесь,чтоVLANназначенынаправильныеинтерфейсы.

Часть3.Конфигурациямагистральногоканаластандарта802.1Qмеждукоммутаторами

Часть3.Конфигурациямагистральногоканаластандарта802.1Qмеждукоммутаторами

Configuring the TPID for VLAN tags

TPID identifies a frame as an 802.1Q tagged

frame. The TPID value varies by vendor. On an H3C device, the TPID in the

802.1Q tag added on a QinQ-enabled port is 0x8100 by default, in compliance with

IEEE 802.1Q. In a multi-vendor network, make sure the TPID setting is the same between

directly connected devices so 802.1Q tagged frames can be identified correctly.

TPID settings include CVLAN TPID and SVLAN

TPID.

A QinQ-enabled port uses the CVLAN TPID to

match incoming tagged frames. An incoming frame is handled as untagged if its

TPID is different from the CVLAN TPID.

SVLAN TPIDs are configurable on a per-port

basis. A service provider-side port uses the SVLAN TPID to replace the TPID in

outgoing frames’ SVLAN tags and match incoming tagged frames. An incoming frame

is handled as untagged if the TPID in its outer VLAN tag is different from the SVLAN

TPID.

For example, a PE device is connected to a

customer device that uses the TPID 0x8200 and to a provider device that uses

the TPID 0x9100. For correct packet processing, you must set the CVLAN TPID and

SVLAN TPID to 0x8200 and 0x9100 on the PE, respectively.

The TPID field is at the same position as

the EtherType field in an untagged Ethernet frame. To ensure correct packet

type identification, do not set the TPID value to any of the values listed in .

|

Protocol type |

Value |

|

ARP |

0x0806 |

|

PUP |

0x0200 |

|

RARP |

0x8035 |

|

IP |

0x0800 |

|

IPv6 |

0x86dd |

|

PPPoE |

0x8863/0x8864 |

|

MPLS |

0x8847/0x8848 |

|

IPX/SPX |

0x8137 |

|

IS-IS |

0x8000 |

|

LACP |

0x8809 |

|

LLDP |

0x88cc |

|

802.1X |

0x888e |

|

802.1ag |

0x8902 |

|

Cluster |

0x88a7 |

|

Reserved |

0xfffd/0xfffe/0xffff |

Configuring the TPID for CVLAN tags

Perform this task on the PE device.

To configure the TPID value for CVLAN tags:

|

Step |

Command |

Remarks |

|

1.Enter system view. |

system-view |

N/A |

|

2.Configure the TPID |

qinq ethernet-type customer-tag hex-value |

The default setting is 0x8100. |

Configuring the

TPID for SVLAN tags

Perform this task on the service

provider-side ports of PEs.

To configure the TPID value for SVLAN tags:

|

Step |

Command |

Remarks |

|

1.Enter system view. |

system-view |

N/A |

|

2.Enter Layer 2 Ethernet interface view or |

interface interface-type interface-number |

N/A |

|

3.Configure the TPID |

qinq ethernet-type service-tag hex-value |

The default setting is 0x8100. |

CentOS / RockyLinux / AlmaLinux

Configuration

Étape 1 : Désactivez le service NetworkManager

Vérifiez l’état du NetworkManager.

sudo systemctl status NetworkManager

Si NetworkManager ne fonctionne pas et que vous voyez Active : inactive (dead), vous pouvez passer à l’étape 2.

Si le service NetworkManager est actif, il doit être désactivé.

sudo systemctl stop NetworkManager

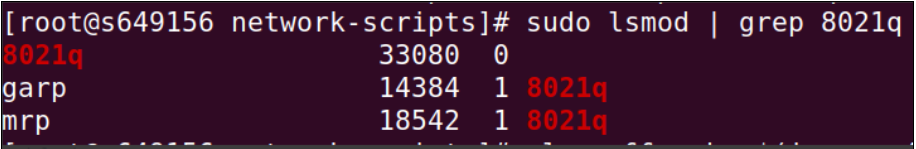

Étape 2 : Chargez le module du noyau.

Vérifiez que le module 8021q du noyau est chargé.

sudo lsmod | grep 8021q

S’il est chargé, vous obtiendrez un résultat similaire à celui-ci :

Si ce n’est pas le cas, cela signifie que le module n’est pas chargé. Chargez le module du noyau.

sudo modprobe 8021q

Pour s’assurer que le module 8021q du noyau est chargé au démarrage, nous devons ajouter le module dans le fichier de configuration des modules.

sudo su -c 'echo "8021q" >> /etc/modules'

Étape 3 : Créez un VLAN

Créez un nouveau fichier de configuration pour votre VLAN QinQ. Dans notre cas, il s’agit du VLAN 100.

Config :

DEVICE=vlan100 BOOTPROTO=none ONBOOT=yes IPADDR=192.168.1.100 PREFIX=24 PHYSDEV=eno2 VLAN=yes

Étape 4 : Redémarrez le service NetworkManager pour que l’interface soit créée et en état de fonctionnement.

systemctl status NetworkManager

L’autre solution consiste à utiliser les commandes ifdown ou ifup

ifdown vlan100 ifup vlan100

Important : pour confirmer que le VLAN QinQ fonctionne sur le réseau privé, vous devez configurer un autre serveur et effectuer un simple test ping.

Windows

Configuration

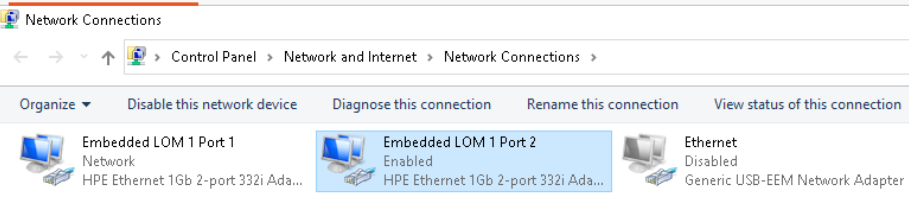

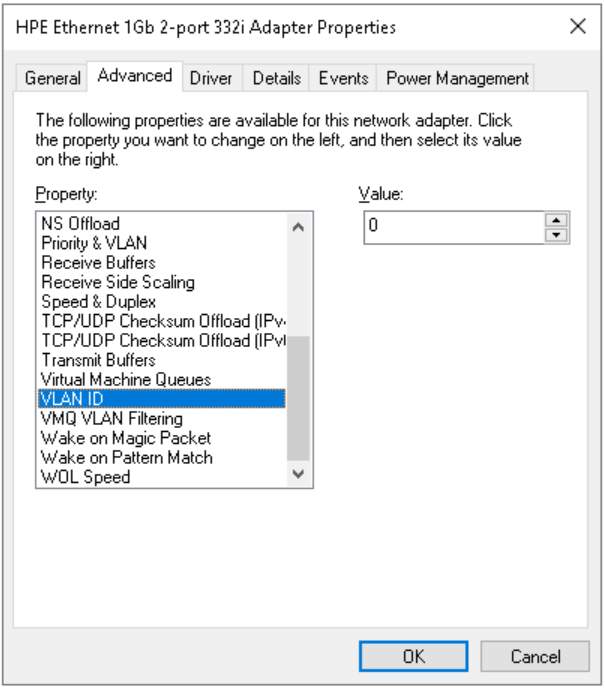

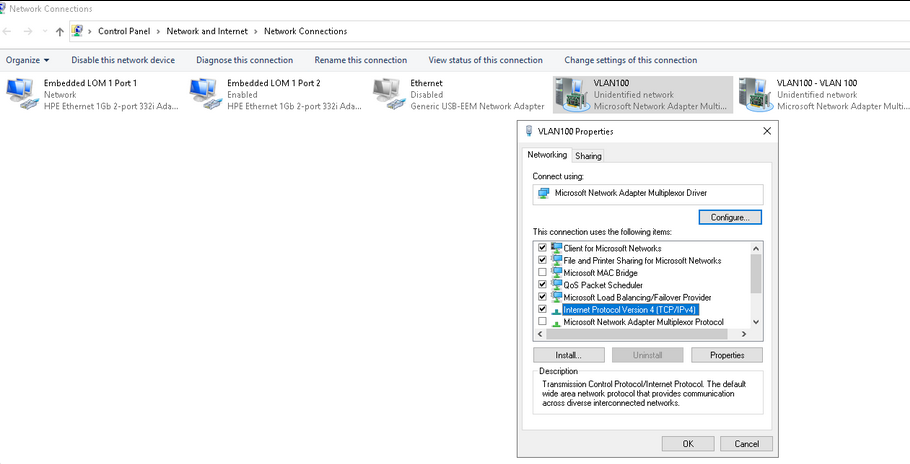

Étape 1 : Vérifiez avant de créer un VLAN

Allez dans «Panneau de configuration, Réseau et Internet, Connexions réseau» et faites un clic droit sur «Embedded LOM 1 Port 2».

Sélectionnez «Propriétés», puis cliquez sur le bouton «Configurer» et sélectionnez l’onglet «Avancé».

Assurez-vous qu’aucun ID VLAN n’est défini dans les paramètres avancés de la carte réseau (valeur ID VLAN = 0).

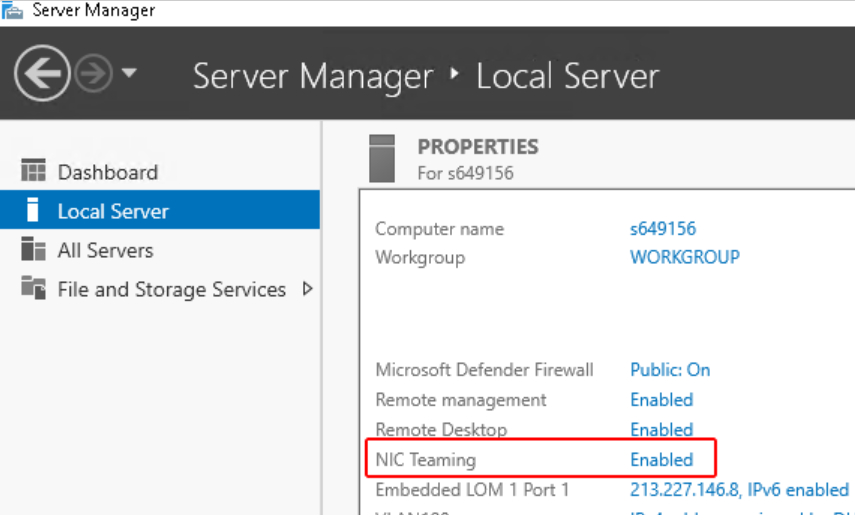

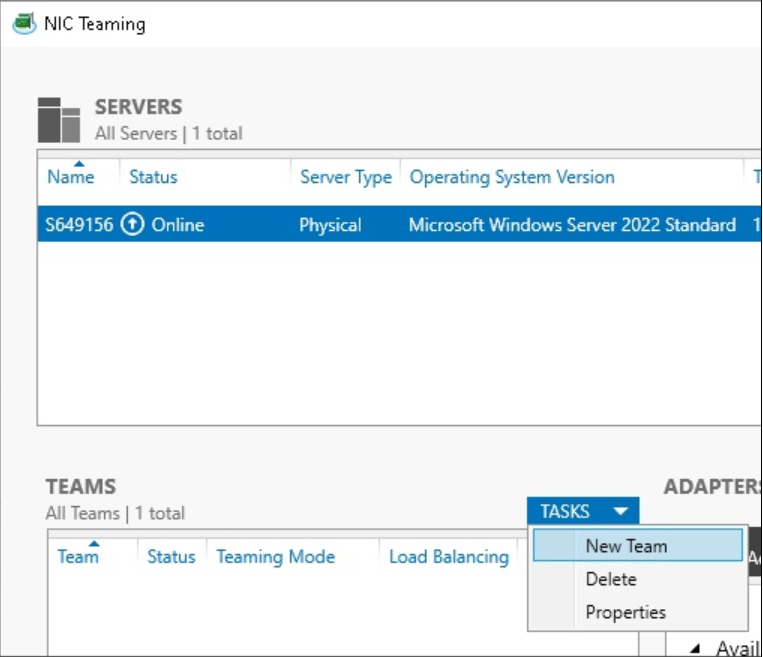

Étape 2 : Créez le NIC Teaming.

Allez dans Démarrer → Gestionnaire de serveur → Sélectionnez l’onglet Serveur local et activez le NIC Teaming en cliquant sur le lien.

Après l’activation, vous obtenez une fenêtre «NIC Teaming». Dans la section Équipes, cliquez sur Tâche → Nouvelle équipe.

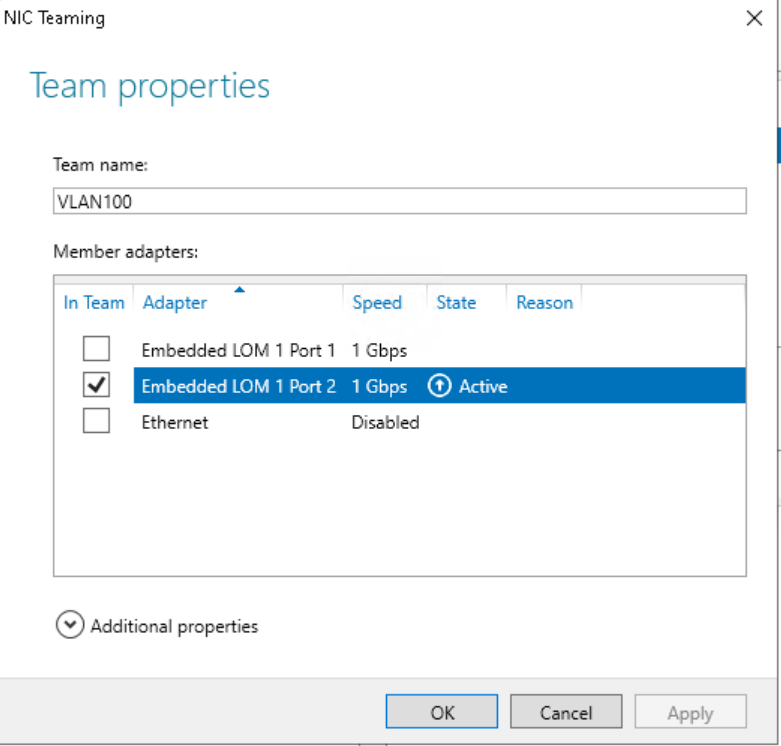

Spécifiez le nom de l’équipe (ID VLAN) comme «100» — Il s’agit de votre Id VLAN QinQ et sélectionnez les adaptateurs membres comme «Embedded LOM 1 Port 2».

Étape 3 : Créez une interface

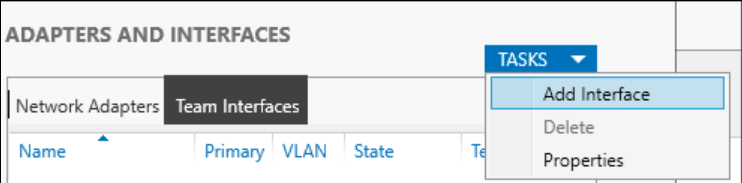

Dans la section «Adaptateurs et interfaces», ajoutez des interfaces de réseau virtuel. Cliquez sur Tâches -> Ajouter une interface.

Vous devez créer deux interfaces pour vous assurer qu’il s’agit bien d’une interface hybride (une avec le VLAN par défaut pour le trafic global du réseau privé et une autre avec 100, pour le VLAN QInQ).

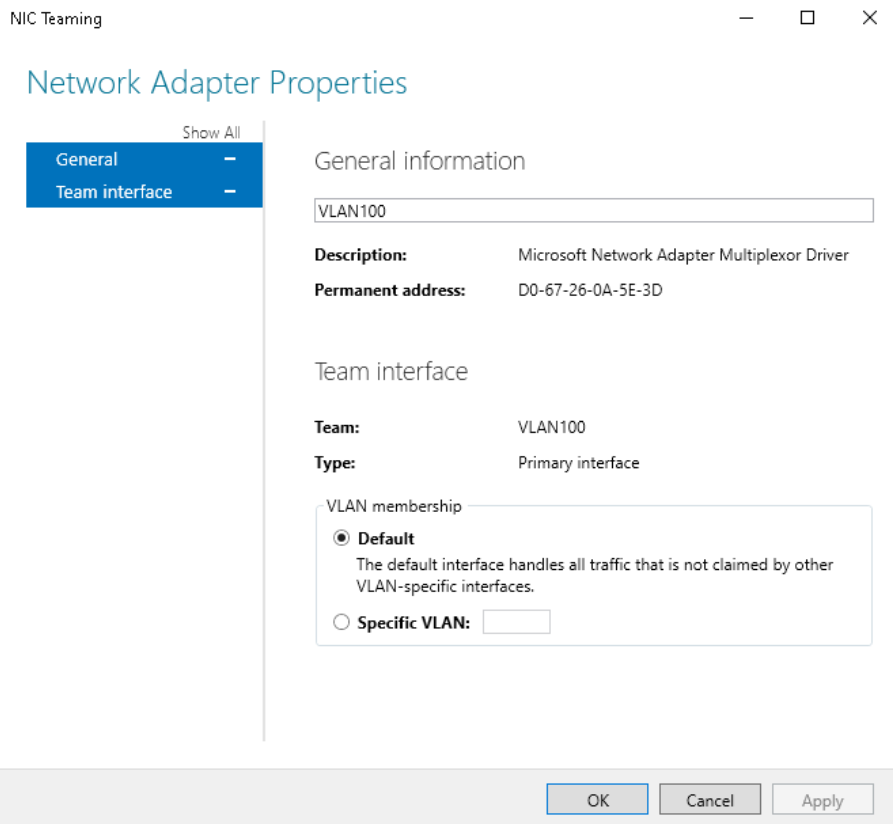

VLAN par défaut (réseau privé)

Ajoutez une interface avec «VLAN 100» et sélectionnez Default comme VLAN Membership.

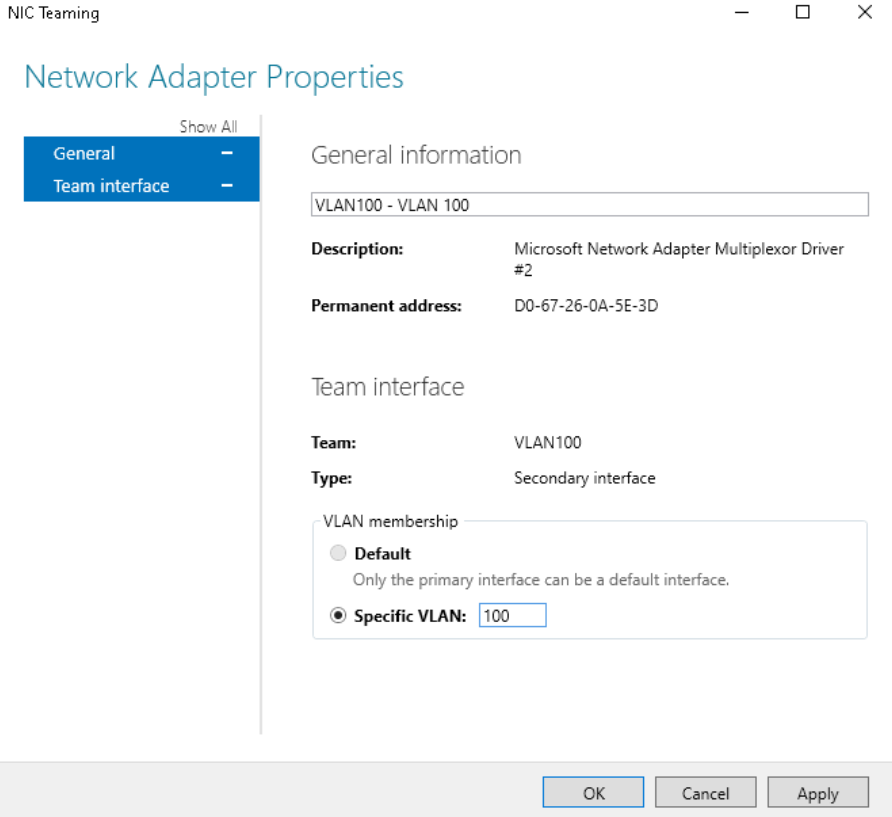

VLAN QinQ

Cliquez à nouveau sur Ajouter une Interface avec un numéro de VLAN spécifique.

Après la configuration, vous verrez deux nouvelles connexions réseau sous «Panneau de configuration — Réseau et Internet — Connexions réseau» :

Étape 4 : Attribution de l’adresse IP

Allez dans «Panneau de configuration, réseau et Internet, connexions réseau».

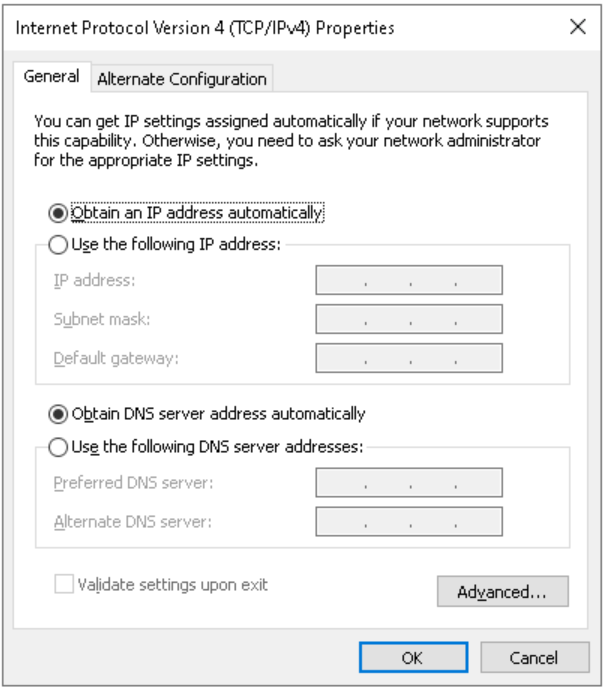

Cliquez avec le bouton droit de la souris sur la connexion nouvellement créée «VLAN 100» et sélectionnez Propriétés. Sélectionnez ensuite Protocol Internet Version 4 (TCP/IPv4) et cliquez sur le bouton Propriétés.

Assurez-vous que l’option «Obtenir l’adresse IP automatiquement» est sélectionnée.

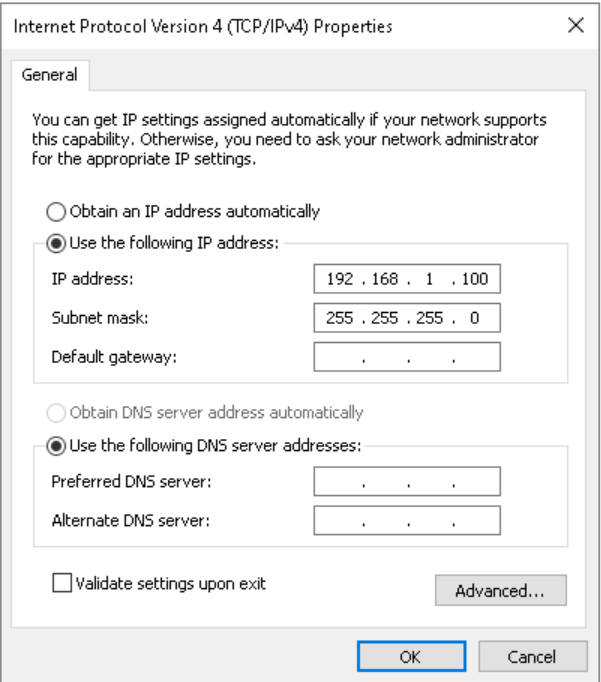

Cliquez avec le bouton droit de la souris sur l’autre connexion nouvellement créée «VLAN100 — VLAN 100» et sélectionnez Propriétés. Sélectionnez ensuite Protocol Internet Version 4 (TCP/IPv4) et cliquez sur le bouton Propriétés.

Attribuez 192.168.1.100/24

Masque de sous-réseau : 255.255.255.0

Important : pour confirmer que le VLAN QinQ fonctionne sur le réseau privé, vous devez configurer un autre serveur et effectuer un simple test ping.

Par exemple, nous avons configuré un autre serveur avec 192.168.1.1 pour vérifier que la connectivité fonctionne.

Ubuntu

Configuration

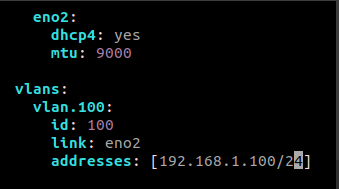

Etape 1 : Editez Netplan et ajoutez la configuration suivante pour votre VLAN QinQ. Dans notre cas, il s’agit du VLAN 100.

vi /etc/netplan/01-netcfg.yaml

vlans:

vlan.100:

id: 100

link: eno2

addresses: [192.168.1.100/24]

Exécutez la commande «netplan apply» pour appliquer les changements de configuration. Si nécessaire, redémarrez le serveur.

netplan apply

Important : pour confirmer que le VLAN QinQ fonctionne sur le réseau privé, vous devez configurer un autre serveur et effectuer un simple test ping.

Suppression

Étape 1 : Supprimez la configuration persistante existante de Netplan.

vi /etc/netplan/01-netcfg.yaml

vlans:

vlan.100:

id: 100

link: eno2

addresses: [192.168.1.100/24]

Étape 2 : Appliquez la configuration. Si nécessaire, redémarrez le serveur.

netplan apply

Matrice de prise en charge des systèmes d’exploitation

| Système d’exploitation | Version | Style | QinQ supporté |

|---|---|---|---|

| Alma Linux | 8 | /etc/sysconfig/network-scripts/ifcfg-* | Oui |

| Centos | 7 | /etc/sysconfig/network-scripts/ifcfg-* | Oui |

| Rocky Linux | 8 | /etc/sysconfig/network-scripts/ifcfg-* | Oui |

| Debian | 9-11 | /etc/network/interfaces | Oui |

| FreeBSD | 12-13 | /etc/rc.conf | Oui |

| Ubuntu | 18-22 | /etc/netplan/01-netcfg.yaml | Oui |

| Serveur Windows | 2012-2022 | Style Windows | Oui |

| ESXi | 6.5-7.0 | Style ESXi | Oui |

| ESXi | 6.0 | Style ESXi | Non |

| Mode rescue (GRML et Centos) | — | Utilisation de l’outil de ligne de commande ip | Oui |

| Mode rescue (FreeBSD) | — | Utilisation de l’outil de ligne de commande ifconfig | Oui |

advanced qos

На коммутаторах есть два режима настройки qos: basic и advanced.

О том, как настраивается qos на eltex mes в режиме basic писал ранее.

Если стоит задача раскрасить трафик политикой, то необходимо настроить коммутатор в режиме qos advanced и при этом необходимо учесть пару вещей:

- В политиках нет class-default, куда попадает весь остальной трафик, поэтому его надо создать самому.

- Переключение из режима advanced в basic приведет к удалению классов и политик из конфигурации.

-

Команды qos advanced ports-trusted и qos advanced являются взаимоисключающими, поэтому необходимо проверять вывод show qos.

Acl, классы и политика. Все как у cisco, кроме class-default. Ниже для примера политикой будет красится трафик до терминального сервера.

Имя класса all заключено в кавычки автоматом, т.к. скорее всего название я выбрал неудачное.Применить к интерфейсу

Чтобы отображалась статистика по каждому интерфейсу, включить ее.

Пакет с dscp 16 попадет в 7 очередь

![Dlink:работа-с-vlan-на-коммутаторах-d-link [документы]](http://vvk-yar.ru/wp-content/uploads/0/1/f/01fa10dcddeed83efb4e562f064d6137.jpeg)